OTネットワーク監視へのアプローチ

2025年9月16日

.png)

デジタル化推進とリモートワークの拡大は企業を変革し、かつては孤立していた運用技術(OT)環境が情報技術(IT)環境と相互接続されるようになりました。その結果、産業環境におけるイノベーションと効率性の向上に大きな機会をもたらすIT/OT融合ネットワークが台頭しています。

サイバーフィジカルシステム(CPS)の接続という明らかな利点があるにもかかわらず、同時に数多くの固有の馴染みのないデバイス種全体に攻撃対象領域を拡大させます。これらのデバイスはしばしば独自プロトコルで通信するため、従来のITセキュリティソリューションでは保護に適しません。結果として、重要インフラ組織は独自の環境を保護するため、OTネットワーク監視などの特定の産業用サイバーセキュリティ対策が必要となります。

産業環境におけるOTネットワーク監視

産業環境におけるOTネットワーク監視とは、監視制御とデータ収集(SCADAシステム)、産業用制御システム(ICS)、ビルオートメーションシステム(BAS)、その他のデバイスを含む組織の資産とインフラを継続的に監視し、性能維持、可用性確保、サイバー脅威からの保護を行うことを指します。

実現するためには、組織はまず自社の環境にどのような資産が存在するかを把握する必要があります。ただし、OT資産はIT資産とは異なる独自のアプローチによる発見が必要です。両者の違いと、それらを保護するための固有の要件について詳しく見ていきましょう。

ITネットワークとOTネットワークの違い

ITシステムは主にデータの保存と処理に使用される一方、OTシステムは物理的なプロセスやシステムを制御します。ITシステムの例としては、サーバー、コンピュータ、ソフトウェアアプリケーション、データベースなどが挙げられます。一方、OTシステムの例としては、ICS(産業制御システム)、センサー、ロボット、および重要インフラ産業で使用されるその他の物理デバイスなどが挙げられます。

OTネットワークは独自のサイバーセキュリティ対策が必要です。これらの環境に設置されたデバイスは数十年の寿命を持ち、物理的なサイトやプラントに広く分散している場合があるためです。また、従来型のセキュリティツールでは解読できない独自プロトコルを多用するため、OTネットワーク全体を可視化することは不可能です。

ITとOTに対するサイバー攻撃の結果も大きく異なります。例えばIT環境に影響を与えるサイバーインシデントは、評判の毀損、窃盗、金銭的損失、罰金などをもたらす可能性があります。一方、OT環境への攻撃は、健康や人命に影響を及ぼす可能性のあるより深刻な結果を招く恐れがあります。新規および既存のサイバー脅威から保護するためには、OT環境では資産可視化に対する独自のアプローチが必要であり、その後、効果的かつ継続的なOTネットワーク監視を確保するための適切な手順を実施する必要があります。

資産可視化の重要性

効果的なOTネットワーク監視は、OTネットワーク内の各資産について包括的かつ詳細で最新のインベントリを取得することから始まります。しかし、OT環境は従来のITソリューションと大きく互換性がありません。そのため、重要インフラ組織では、独自のプロトコルを使用している資産、エアギャップ環境にある資産、受動的な手段だけでは到達できない資産など、運用ネットワーク内の全資産を特定するために複数の検出手法が必要となります。全領域の可視性が確立された後、組織はネットワークセグメンテーションなどの他のOTネットワーク保護策を検討できます。

ネットワークセグメンテーションの実装

OTネットワークセグメンテーションの実装により、組織はセキュリティ強化とネットワーク管理全体の改善を実現できます。物理的プロセスを制御・監視する重要インフラや必須デバイスが存在するOT環境において、このプロセスは特に重要です。適切なOTネットワークセグメンテーションにより、組織はネットワーク内での横方向移動を制限することでサイバー攻撃の拡散を防止できます。ネットワークを小規模なサブセットに分割することで管理性が向上し、トラフィック削減とネットワーク性能改善を通じてリソース配分を効率化できます。

業界規制への準拠

石油・ガス、運輸、食品飲料、製造など多くの重要産業では、NERC CIP、IEC 62443、ISO 27001など、OTネットワークのセキュリティ確保に関する非常に具体的な規制要件が存在します。しかし、これらの規制への準拠を監視・確保するには、多くの組織が欠けている、細かく適切に調整されたポリシーが必要です。組織固有のニーズに合わせた適切なネットワークセグメンテーション戦略により、技術要件を満たし、適切なセキュリティ制御を実施し、重要な資産を隔離することが可能となります。

OTネットワーク監視の強化

資産の可視化とネットワークセグメンテーションの実施に加え、組織のOTネットワーク監視を強化するのに役立ついくつかのモデルやフレームワークがあります。これには以下が含まれます:

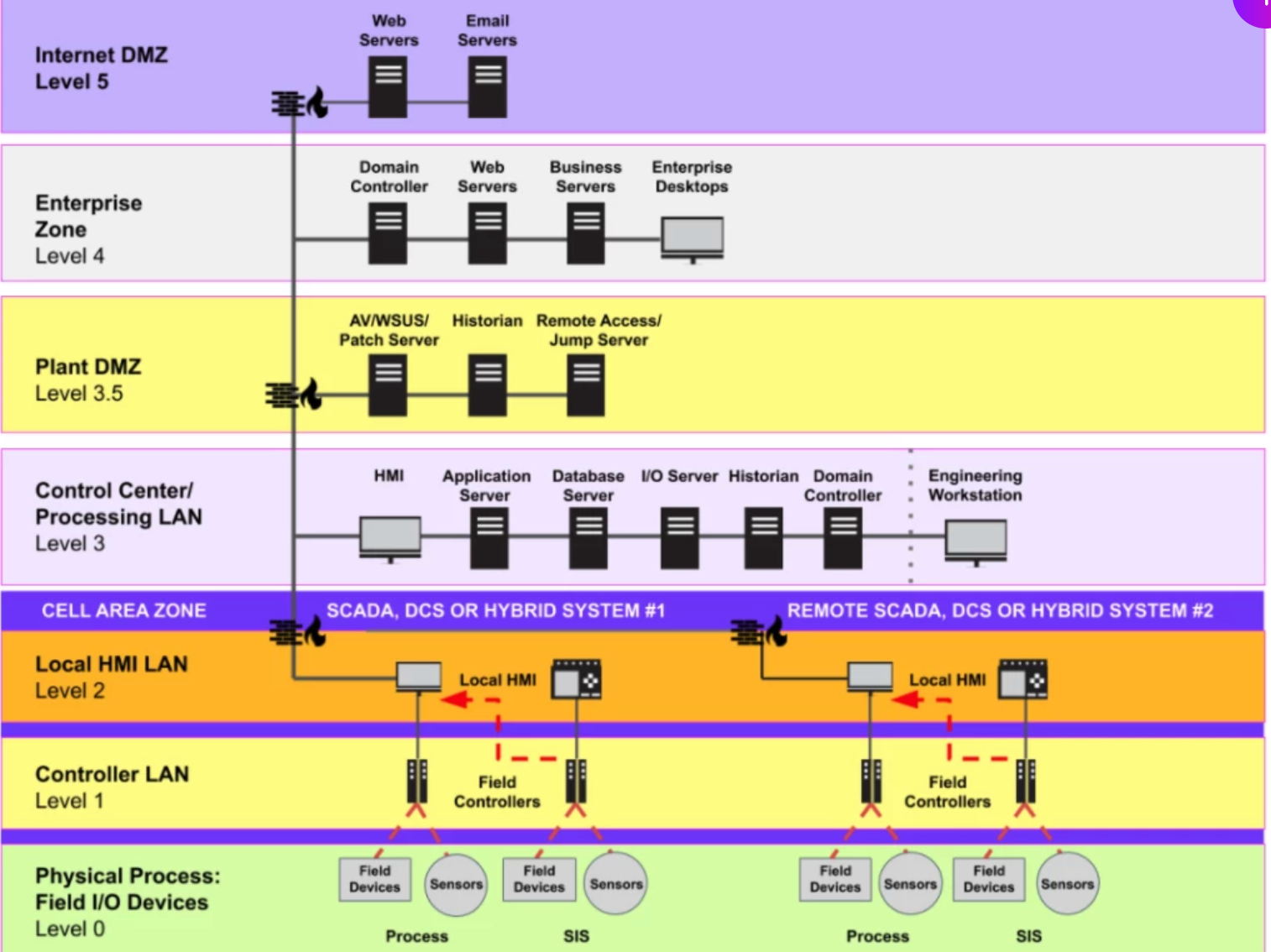

パーデューモデルの導入

パーデューモデルは産業用制御システム(ICS)向けに特別に設計された包括的なフレームワークを提供します。その多層構造はICSの様々な構成要素を分類するのに役立ちます。この区分は機能に基づいており、それぞれが明確な目的を果たす5つのレベルを提供します。

これらのネットワークを個別の論理階層にセグメント化したパーデューモデルは、安全で構造的に洗練された産業用制御ネットワークを開発するための礎となります。さらに、ネットワークトラフィック分析の精度向上を促進することでOTネットワーク監視を強化し、あらゆるレベルでの異常を迅速に特定し追跡を容易にします。加えて、リソース配分の効率化により重要システムに必要なリソースを確実に供給し、業界固有の基準との整合性を通じてガバナンスとコンプライアンスの強化を支援します。全体として、パーデューモデルは堅牢かつ効率的なOTネットワーク監視の基盤を築きます。

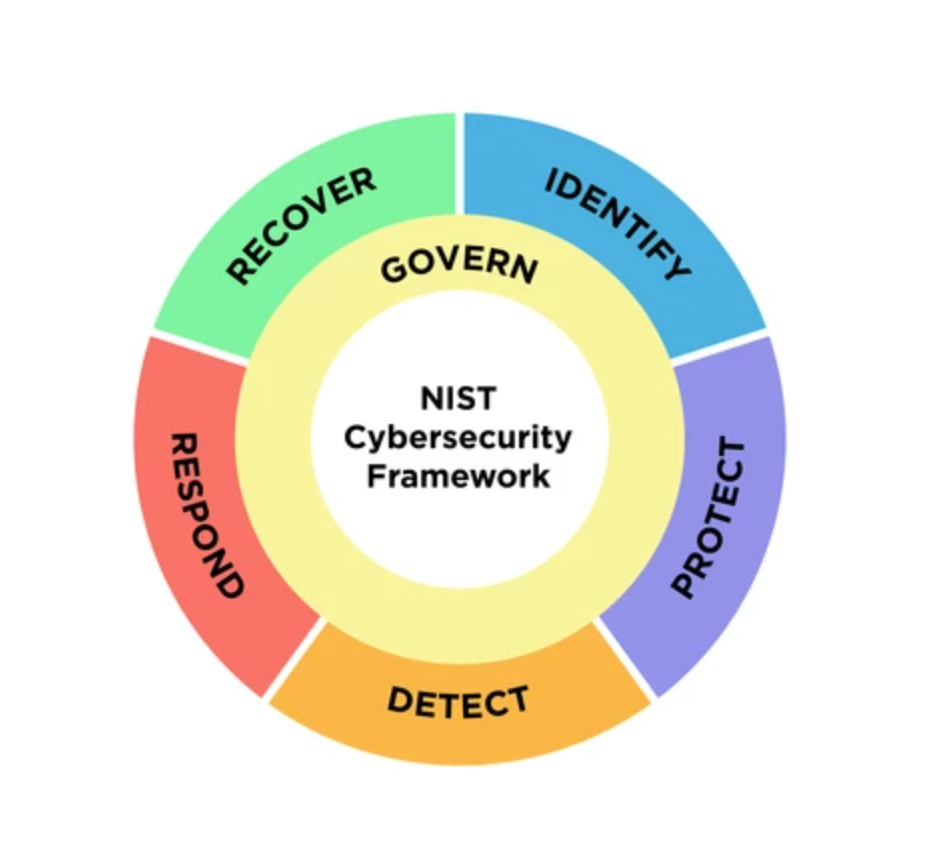

NISTサイバーセキュリティフレームワークの採用

パーデューモデルの導入に加え、組織はサイバーセキュリティフレームワークを採用することで、OTネットワーク監視の強化と全体的なサイバーセキュリティリスクの管理を促進できます。米国国立標準技術研究所(NIST)が開発したサイバーセキュリティフレームワーク(CSF)は、組織が柔軟かつリスクベースのアプローチでサイバーセキュリティ態勢を管理・改善するための自主的なガイドライン、ベストプラクティス、基準を提供します。NIST CSFは5つの中核機能(特定、保護、検知、対応、復旧)を基盤としています。これらの機能を適切に実装することで、強固な防御だけでなく回復力のある対応メカニズムも確保する、包括的なサイバーセキュリティアプローチが実現されます。

出典: https://www.nist.gov/itl/smallbusinesscyber/nist-cybersecurity-framework-0

効果的なOTネットワーク監視は、組織がシステム構成要素を特定し、適切な保護策を実施し、異常を迅速に検知し、サイバーセキュリティインシデントに対して効率的に対応・復旧する能力にかかっています。このフレームワークを統合することで、OTネットワーク監視の管理を強化でき、進化するサイバー脅威に直面してもセキュリティ態勢と回復力を向上させることができます。

クラロティによるOTネットワークの保護

クラロティでは、OTネットワーク監視に万能なアプローチは存在しないことを理解しています。そのため、適切なサイバーセキュリティモデルやフレームワークの導入に加え、ミッションクリティカルなインフラの保護を支援する統合プラットフォームとの連携を推奨しています。

当社のプラットフォームは複数の検出手法を採用し、運用ネットワーク内の全資産を特定します。これには独自プロトコルを使用する資産、エアギャップ環境にある資産、パッシブ方式のみでは到達不可能な資産も含まれます。これらの機能により、エクスポージャー管理、ネットワーク保護、セキュアアクセス、脅威検知を網羅した、CPS向けに構築された業界で最も広範なソリューションを提供します。これにより、前例のないOTネットワーク監視能力を実現します。

OTネットワーク監視を次のレベルへ進化させませんか?

準備は不要です。今すぐ当社の専門家にご相談ください。

相談してみる