資産の可視化を向上させる7つの方法

2024年6月27日

サイバーフィジカルシステム(CPS)環境内のすべての資産は、脆弱性にもなり得ます。資産の完全な可視化がなければ、企業は暗闇の中で業務を行うことになり、潜在的なセキュリティーギャップが放置され、サイバー攻撃やデータ侵害のリスクが大幅に高まります。

企業の43%が今年、エクスポージャー管理に投資する予定であるため、組織はすでに、システム内のリスクの検出、監視、軽減をより積極的に行うよう取り組んでいます。

ただし、この予防的アプローチは、各資産、その潜在的なセキュリティーギャップ、およびその使用方法を完全に把握するという明確な最初のステップがなければ、正常に実装することはできません。

資産の可視化とは?

資産の可視化には、ネットワーク上のすべてのデバイスを検出し、すべてのサイバー物理資産の包括的なインベントリを作成するための複数の方法が含まれます。これにより、企業はデバイスの場所、ステータス、使用方法、相互のやり取りなど、デバイスのライフサイクル全体を追跡できます。

すべての可視化方法が、IoT資産とOTを具体的に保護するための同じレベルの情報を提供するわけではありません。最適なレベルの可視化では、資産のモデル、ファームウェアバージョン、構成情報などの主要な識別属性が明らかになります。ネットワーク全体の隠れた脆弱性をすべて検出するには、この詳細な情報が必要です。

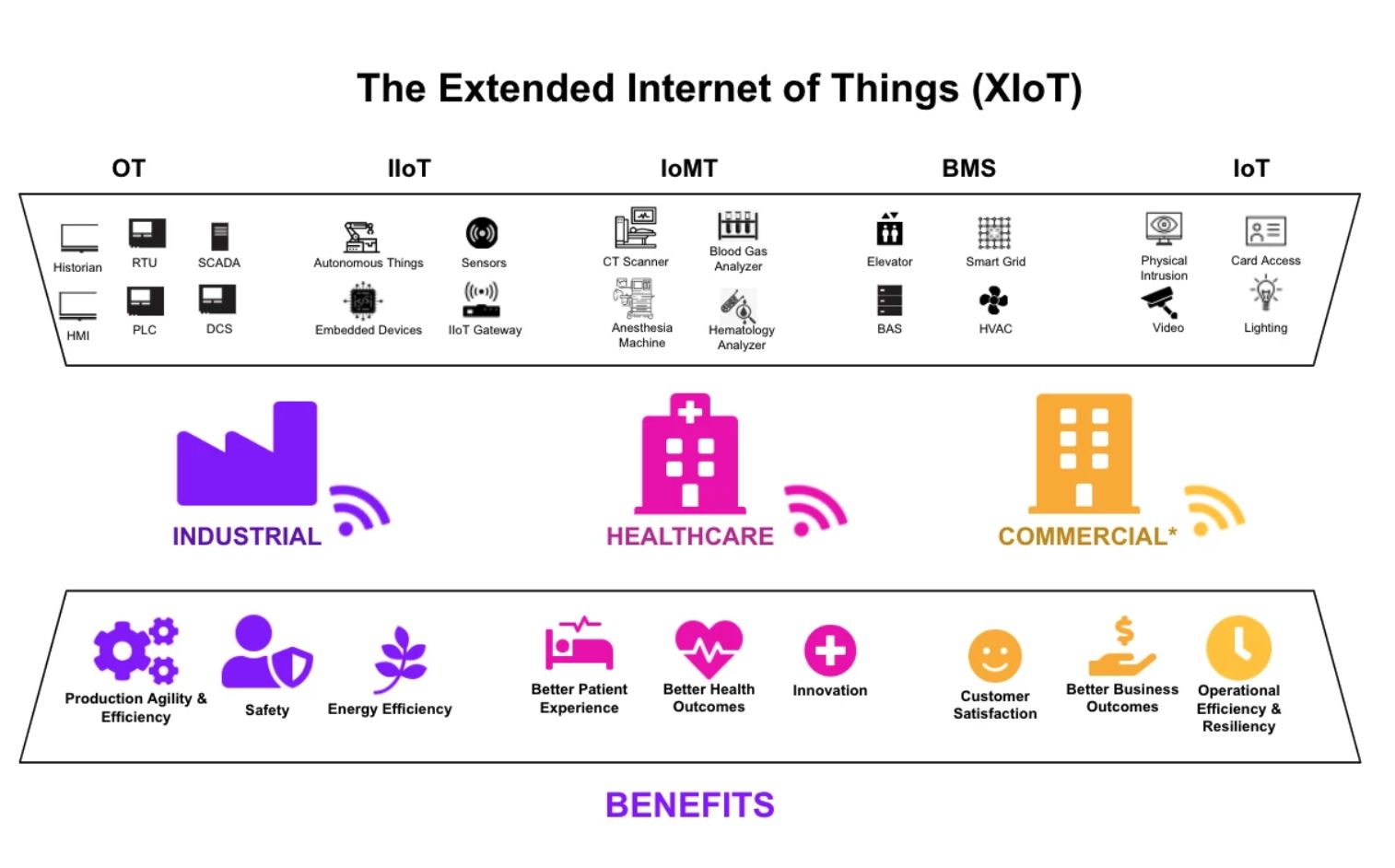

資産の完全な可視化を実現するには、IT、OT、IoT、IoMT、XIoTデバイスの全範囲を含む幅広いデバイスを検出して監視できる必要があります。また、可視化は、一般に古く、セキュリティーギャップの可能性のある、未知の資産や耐用年数の終了した資産を発見する上でも重要な役割を果たします。これらのギャップは、データのプライバシーから物理的な安全性まで、あらゆるものに影響を及ぼし、多くの懸念される結果をもたらす可能性があります。

資産の検出に加えて、可視化によりサイバーセキュリティーの衛生状態全体が改善されます。セキュリティー体制が強化され、脅威が本格的な攻撃にエスカレートする前に迅速に対応できるようになります。資産の可視化がなければ、どのデバイスに保護が必要かを完全に把握することは不可能であり、攻撃者が簡単に隙間をすり抜けたり、存在すら知らなかったデバイスの脆弱性を悪用したりできるようになります。

資産の可視化と資産管理

資産の可視化とは、ネットワーク上のすべての資産を検出し、サイバー脅威から保護することです。これらのデバイスに関する情報を収集することで、それらを保護する方法をよりよく理解できるようになります。

一方、資産管理は可視化の後の論理的な次のステップであり、適切なエクスポージャー管理からリスクスコアリングなどの重要なステップまで、検出から収集した情報に基づいてデバイスを保護することが含まれます。

資産可視化のメリット

- 脅威の検出の向上:ネットワーク上のデバイスの潜在的な脅威や脆弱性を常に把握するには、資産を継続的に監視できる必要があります。可視化は、総合的な資産管理を実現するための第一歩です。

- 運用効率:資産の可視化により保護レベルが向上し、ダウンタイムにつながる可能性のあるウイルスやマルウェアが減少します。ネットワーク上のすべてのデバイスが検出されると、セキュリティー体制と全体的な効率性にさらに自信を持つことができます。

- コンプライアンス:ネットワーク上のすべてのデバイスを監視および管理することは、すべての業界規制を満たし、罰金や罰則を回避するために不可欠です。たとえば、HIPAAに準拠するには、すべての医療機関が患者の健康情報(PHI)を含む資産を安全に管理および廃棄する必要があります。

- エクスポージャー管理:通信パスとプロトコルの使用状況をマッピングすることで、脅威を監視し、デバイスの悪用可能性に基づいて固有のリスクスコアを生成し、エクスポージャーを特定、評価、対処できるようになります。

資産の可視化は、ヘルスケア業界の組織が資産とサプライチェーンのリスクを特定する際に、事前対応よりも事後対応的であることを考慮すると、特に重要です。これは、資産の可視化がヘルスケア業界全体の弱点であると特定したKLASの調査で判明しました。

なぜ今、資産の可視化が必要なのでしょうか?

サイバーリスクの積極的な管理、運用効率の最適化、規制の遵守、ブランドの評判の保護など、企業にとって資産の可視化はこれまで以上に重要になっています。あらゆる業界で、CPSを保護するために資産の可視化を完全に実装する必要があります。

CPS環境の複雑さが増加するにつれ、サイバーセキュリティーの脅威から私たちが直面する課題はますます高度化しています。リモートワークが増えると、ネットワーク接続が拡大し、敵がネットワークにアクセスするためのエントリポイントの数も増えます。

サイバー攻撃を防ぐ対策を講じるということは、サプライチェーンの脅威や重要なワークフローの中断など、運用上の障害を防ぐことを意味します。これは、評判管理を維持し、組織の使命を果たすための鍵でもあります。

資産の可視化を向上させる7つの方法

1.ネットワークの可視化を確立する

ネットワーク上のすべての資産を可視化するには、まずネットワークの完全な可視化を確保することが重要です。ディープパケットインスペクションとネットワーク監視ツールは、デバイス間のデータの流れを理解し、システム内で何が起こっているかに関する適切な洞察を収集するのに役立ちます。

ただし、すべての状況に対応できる万能なソリューションは存在せず、ツールによっては複雑な産業用制御システム(ICS)や運用技術(OT)システムを監視するには不十分なものもあります。専用のネットワーク監視ツールと方法を使用すると、適切なプロトコルをキャプチャし、データ転送の遅延を回避し、効率的に運用を継続できます。

2.ネットワークトラフィック分析ツールを導入する

ネットワークトラフィックには、ネットワーク上のすべてのデバイスからの信号が含まれます。一部のデバイスは他のデバイスよりも多くのトラフィックを発生しますが、そのことがデバイスの重要度が高い、または低いことを意味するわけではありません。ネットワークトラフィックを分析することで、組織は不正アクセスの試みや異常なデータ転送などの異常な動作を検出し、悪用される可能性のあるセキュリティー構成ミスの脆弱性を見つけることができます。

分析ツールは、ネットワークを通過するすべてのプロトコルを理解できなければなりません。OT、ビル管理、IoT、その他のXIoT資産全体にわたる何百もの独自プロトコルを正確に検出できるツールを導入することは、完全な可視化を維持し、資産管理の次のステップを踏むために不可欠です。

出典:https://www.spiceworks.com/tech/networking/articles/network-traffic-analysis/

また、資産がどのように使用されているかを把握し、潜在的な脅威を特定するために、ユーザーアクティビティログを監視する必要があります。その後、関連するアクセス制御手段をより広範なITセキュリティーポリシーに追加して、ユーザーがタスクを実行するために必要な権限のみを持つようにし、権限のエスカレーションを回避できます。

3.エンドポイント検出と応答(EDR)を実装する

ネットワークセキュリティーは、専用の監視ツール、ファイアウォール、暗号化プロトコルを介してネットワークインフラストラクチャを保護することに重点を置いています。これらのツールは主に、ネットワーク内のデータフローを分析して疑わしいアクティビティを検出します。一方、エンドポイントセキュリティーソリューションは、IoTデバイスやサーバーなどの特定のデバイスまたはエンドポイントを保護することを目的としています。

IoTを保護するには、両方のアプローチを組み合わせたエンドポイント検出および対応(EDR)ツールを採用する必要があります。CrowdStrikeFalconプラットフォームなどのEDRは、エンドユーザーのデバイスを継続的に監視することでサイバー脅威に対応します。他の継続的な脅威検出方法(CTD)と組み合わせることで、セキュリティー体制を強化できます。

4.資産の検出と分類を定期的に実施する

ネットワークとデバイスは静的ではないため、OT資産の検出は継続的である必要があります。ネットワークを体系的にスキャンして、接続されているすべてのデバイスを識別し、それらが保護されていることを確認する必要があります。セグメンテーション、アクティブおよびパッシブ検出、クラロティ独自のAppDB、OT固有のテクニックなど、さまざまな資産検出方法を活用するようにしてください。

分類に関しては、ネットワーク上でアクティブなデバイスのタイプ、モデル、その他の識別情報を正確に把握することで、デバイスに使用する適切なプロトコルを決定するのに役立ちます。また、どのデバイスを優先すべきかがわかるため、リソース効率の向上にも役立ちます。

5.セグメンテーションを検討する

ネットワークセグメンテーションでは、資産の重要度、機能、セキュリティー要件などの要素に基づいて、ネットワークを個別の分離されたセグメントに分割します。さまざまな資産をセグメント化すると、どのデバイスが相互に通信できるかを追跡したり、ネットワーク上のデバイスの数を追跡したり、全体的なトラフィックを制御したりすることが容易になります。ネットワークをより適切に管理するために、ClarotyxDomeはセグメンテーションをサポートし、ポリシーを定義および適用します。

出典:https://www.getapp.com/resources/internet-of-things-security/

6.受動的な資産発見方法を活用する

パッシブスキャンは、産業ネットワークからデータを取得し、パッシブな一方向転送で処理して、中断の可能性のない可視化を提供する方法です。不適切に導入されたアクティブメソッドによってダウンタイムや中断が発生すると、ネットワークにリスクが生じますが、パッシブメソッドでは、損害のリスクなしに完全な可視化が確保されます。

7.可視化オーケストレーションツールを検討する

CPSの独特な性質と複雑な通信により、受動的な手段のみで検出してプロファイリングすることは困難です。可視化オーケストレーションは、組織が独自の環境に適した可視化技術を導入していることを保証するための追加ツールとして機能します。このカスタマイズされた検出の性質と、継続的かつ自動化された可視化の向上を組み合わせることで、組織は資産インベントリをより迅速に運用化し、全体的な価値実現までの時間を短縮できます。

最適な資産可視化を実現

資産の可視化を向上させることは、ITおよびOT資産全体の脅威をプロアクティブに検出するために不可欠です。この記事で提案されている手順は、資産を完全に保護するための多くの手順の最初のものです。これらの手順は、初期の検出と発見を超えてデバイスを保護するための包括的な計画と並行して実行する必要があります。

ClarotyのxDomeプラットフォームのような信頼できるCPSセキュリティーパートナーは、資産の可視化を高め、それらの資産を保護するために必要な手順をすぐに実行するのに役立ちます。フルサービスのプラットフォームを使用すると、保護が必要な資産を特定し、その保護をすべて1つで提供できます。

デモのリクエストはこちらからお願いいたします。

https://claroty.com/ja/request-a-demo

◾️クラロティ公式製品ページ◾️